Les ransomwares ont toujours existé et ne cessent d'évoluer. Néanmoins, les grandes attaques de ransomwares ont été moins fréquentes que les années précédentes, les criminels se tournant vers des attaques ciblées. Ondrej Kubovic, Security Awareness Specialist chez ESET, présente cette information en détail.

Moins volumineuses, mais plus ciblées

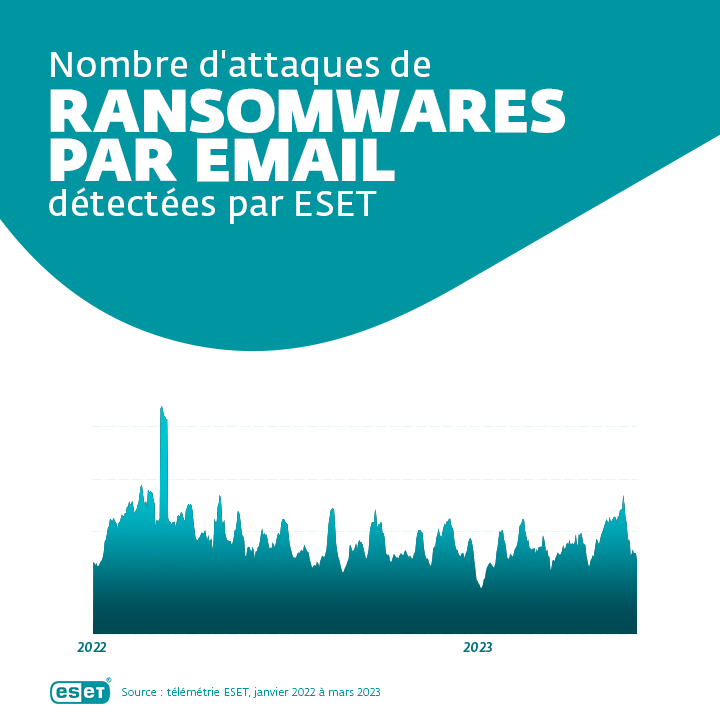

Dans le passé, des campagnes telles que WannaCry se retrouvaient dans les boîtes mail de nombreuses personnes. Aujourd'hui, des attaques de ce type ne se produisent qu'exceptionnellement. « Notre télémétrie montre que le nombre de campagnes de diffusion massive de ransomwares par email a diminué, » explique M. Kubovic.

Il y a également d'autres nouvelles positives : de plus en plus de créateurs et d'opérateurs de ransomwares sont traqués et punis. En 2021, Darkside a chiffré les données de Colonial Pipeline, ce qui a incité l'administration de la Maison Blanche et les organismes américains chargés d’appliquer la loi de se concentrer davantage sur ce problème et de renforcer la coopération internationale pour lutter contre les ransomwares.

Comme l'explique Ondrej Kubovic, « Les forces de police ont trouvé des moyens de suivre les cybercriminels et leurs activités, d'infiltrer et souvent d’endommager leur infrastructure, et dans certains cas, d'appréhender les affiliés et les membres principaux des gangs de ransomwares, limitant ainsi le nombre d'attaques. Les autorités ont même parfois réussi à obtenir les clés qui ont permis aux victimes de déchiffrer leurs données. »

De plus en plus de membres de gangs de cybercriminels sont inculpés. De précieuses informations sur les opérations de ces groupes ont parfois été fuitées, généralement par des agents infiltrés ou des saboteurs internes, comme dans les cas de Conti et de Yanluowang. Cela confirme l'idée de plus en plus répandue selon laquelle la cybercriminalité organisée n'est plus inviolable. « Les données fuitées indiquent que ces groupes fonctionnent comme des entreprises normales, avec des cadres supérieurs et des managers, des services de développement, de test et d'assistance, et même des services de ressources humaines, » souligne Ondrej Kubovic.

Comment la police a piraté les pirates

Au début de l'année 2023, le ministère américain de la Justice a démantelé le groupe de ransomwares Hive. Pendant plusieurs mois, la police a analysé les systèmes et le fonctionnement du groupe, et a recueilli des clés de déchiffrement qui ont ensuite été distribuées à quelque 1 300 victimes. Selon les estimations du ministère américain de la justice, des dommages d'une valeur d'environ 130 milliards de dollars ont été évités, qui correspondaient aux montants exigés par le groupe Hive auprès des victimes. « Même s’il n’est pas possible d’aider toutes les victimes, le nombre de coupables punis et les cas de récupération de données ont augmenté, » déclare Ondrej Kubovic.

Les ransomwares ne devraient pas être sous-estimés. Les criminels se sont davantage tournés vers les attaques ciblées. Ils choisissent une victime, par exemple une petite entreprise, en fonction des résultats économiques escomptés ; un bénéfice plus élevé signifie que l'entreprise est plus susceptible de payer la rançon. « Les cybercriminels choisissent souvent un secteur intéressant ou critique. Dans ces domaines, il est essentiel de rétablir les activités le plus rapidement possible lorsqu’elles sont perturbées. Dans certains cas, la solution la plus rapide consiste à payer ce que demande l'attaquant, même s'il n'est pas recommandé de le faire car il n'y a aucune garantie de récupérer ses données, » ajoute M. Kubovic.

Comment les attaquants choisissent-ils leurs victimes ?

Les cybercriminels sont à l'affût des nouvelles vulnérabilités signalées publiquement, afin de les analyser. Ils recherchent ensuite sur Internet des systèmes vulnérables et tentent d'identifier les entreprises qui les utilisent. Ils sélectionnent les cibles en fonction de la combinaison la plus intéressante de gains économiques probables et d'accès à des données potentiellement précieuses ou critiques pour l'entreprise. Il s'ensuit généralement des atteintes à la sécurité des réseaux sélectionnés, ainsi que des vols de données, le chiffrement des données et l'extorsion.

Si des gangs de ransomwares compromettent des PME qui font partie d'une chaîne d'approvisionnement intéressante, ils peuvent en tirer parti pour accéder à d'autres entreprises et à d'autres systèmes. En infectant par exemple un FAI, les cybercriminels pourraient être en mesure d'accéder aux clients et à leurs sites web. « Les fournisseurs de services de sécurité managés (MSP) sont également des cibles courantes, car ils disposent d'un accès et d'autorisations étendues aux systèmes de leurs clients. Lorsqu’un attaquant compromet un MSP, il peut compromettre des dizaines, voire des centaines de ses clients en même temps. La mauvaise nouvelle c'est que les attaques contre les chaînes d'approvisionnement augmentent, » déclare M. Kubovic.

Une attaque, 1 500 entreprises touchées

En 2021, l’entreprise technologique Kaseya a été victime d'une atteinte à la sécurité de son logiciel de gestion d’appareils à distance. Les attaquants l'ont utilisé pour diffuser un ransomware. Environ 60 de ses clients et 1 500 entreprises en aval ont été touchés. « Il semble que les attaquants aient mené une attaque de ransomware sur la chaîne d'approvisionnement en exploitant une vulnérabilité dans le logiciel VSA de Kaseya contre plusieurs fournisseurs de services managés (MSP) et leurs clients, » a déclaré ZDNet. Kaseya a finalement obtenu les clés de déchiffrement auprès d'une source fiable, qui s'est avérée être le FBI qui avait infiltré les systèmes du groupe REvil.

Vous cherchez d'autres exemples d'attaques contre des chaînes d'approvisionnement ? Recherchez des informations sur 3CX, SolarWinds et NotPetya. Vous pourrez en apprendre beaucoup.

Quels sont donc les principaux enseignements à tirer pour votre entreprise ?

N'oubliez pas que les entreprises disposant de chaînes d'approvisionnement attrayantes, telles que les MSP, sont des cibles de choix pour les attaques de ransomwares. Ces dernières étant de plus en plus ciblées, veillez à ce que vos logiciels et vos systèmes d'exploitation soient corrigés et à jour aussi souvent que possible. Utilisez une solution de sécurité multicouche capable de détecter et bloquer une attaque, et formez vos collaborateurs à identifier les attaques d'ingénierie sociale. N'oubliez pas non plus de sauvegarder vos données et de mettre en place une stratégie de reprise après sinistre. Découvrez-en plus sur la façon de prévenir les attaques de ransomwares et comment protéger efficacement votre entreprise.