Tus empleados probablemente ya han recibido mensajes de correo electrónico que en apariencia proceden de un banco o de algún otro servicio en línea popular, y en los que se les solicita que «confirmen» las credenciales de su cuenta o el número de su tarjeta de crédito. Esta es una técnica habitual de la suplantación de identidad, en inglés «phishing». Lamentablemente, durante la pandemia de la COVID-19, hemos visto una vez más que los cebos de suplantación de identidad cambian constantemente, y a veces son difíciles de reconocer.

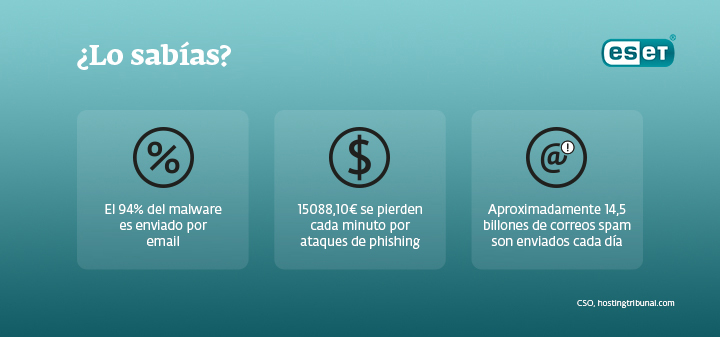

La suplantación de identidad (phishing) es una forma de ataque de ingeniería social en el que el atacante intenta acceder a las credenciales de inicio de sesión, conseguir información confidencial o introducir un programa malicioso. Si trabajas en una empresa pequeña, también debes ser consciente de que los autores de la estafa que están detrás de los ataques de suplantación de identidad quieren entrar en las cuentas de tu empresa. Porque las campañas de suplantación de identidad se dirigen también contra muchos usuarios anónimos, no solo contra víctimas o empresas específicas.

Los autores de la estafa saben que hay muchas probabilidades de que el software de seguridad de tu proveedor de correo detecte el mensaje por su contenido malicioso. Gmail, por ejemplo, es muy bueno en desviar estas cosas a la carpeta de correo no deseado.

Desde que la pandemia por el coronavirus empezó a extenderse, los estafadores no perdieron el tiempo en intentar aprovecharse de la incertidumbre, el miedo y la escasez de suministros relacionados con la crisis. En marzo de 2020, hubo un aluvión de correo no deseado con el tema de la COVID-19, que extendió programas maliciosos, suplantó identidades para obtener información confidencial u ofreció productos falsos, como se puso de manifiesto en el «Informe de amenazas 1T-2020 de ESET». Según Google, los estafadores enviaron 18 millones de mensajes de suplantación de identidad sobre COVID-19 a usuarios de Gmail cada día de marzo. En abril, la BBC escribió que la empresa de tecnología estaba bloqueando más de 100 millones de mensajes de suplantación de identidad al día, de los cuales casi una quinta parte eran mensajes de estafas relacionadas con el coronavirus.

Más adelante, los organizadores de uno de los eventos de seguridad más populares de Europa, IFSEC, explicaron que las estafas en línea que utilizaban la pandemia como tapadera aparecieron con más frecuencia en el Reino Unido y EE. UU., pero llegaron a casi todos los países que luchaban contra el coronavirus. Por ejemplo, cuando los ciudadanos de Italia empezaron a solicitar las prestaciones por el coronavirus, varios ciberdelincuentes atacaron el sitio web de la seguridad social de Italia, que tuvo que cerrar todo un día.

No sorprende que para los atacantes la crisis del coronavirus se haya vuelto uno de los cebos del engaño. La aparición de una crisis conlleva circunstancias nuevas que proporcionan un entorno ideal para que los cibercriminales innoven. Al mismo tiempo, los ataques de suplantación de identidad también se aprovechan de la enorme oleada de nuevos empleados remotos.

De modo que ¿cómo puedes reconocer los mensajes de correo electrónico sospechosos? Esto es lo que hay que vigilar:

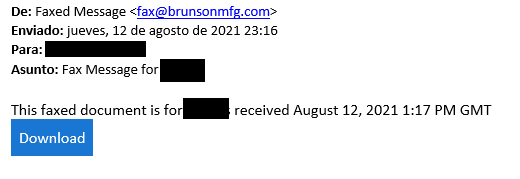

1) Examina la dirección del emisor del correo electrónico

Si no reconoces la dirección, ten cuidado con el contenido del texto del mensaje. Las direcciones de correo electrónico de los estafadores antes solían ser más fáciles de identificar. Eran anónimas o tenían nombres muy genéricos con muchos números. A veces, la dirección de correo electrónico del remitente no coincidía con el nombre del remitente o el contenido del mensaje. Ahora puede ser más complicado. Recibir mensajes de correo electrónico de entidades financieras con las que no tienes ninguna relación es obviamente sospechoso. Pero si te llega un correo electrónico que parece ser de tu banco, revisa exhaustivamente la dirección de correo electrónico. En algunos casos, debido al diseño convincente y al contenido del correo electrónico, la dirección del correo electrónico es el único indicio de una estafa.

2) Espera lo peor de los archivos adjuntos o de enlaces poco usuales

Pueden contener malware o enviarte a una página web maliciosa. Si el mensaje te parece sospechoso, no lo abras. Los proveedores de servicio competentes no envían mensajes pidiéndote que inicies una sesión a través del enlace incluido. Presta también especial atención a los archivos adjuntos: una vez que los abras, esos archivos adjuntos pueden darle a otra persona el control total de tu PC, iniciar ataques a otros ordenadores o enviar correo no deseado a todos los contactos de tu libreta de direcciones.

3) Observa si el correo electrónico está escrito con errores ortográficos

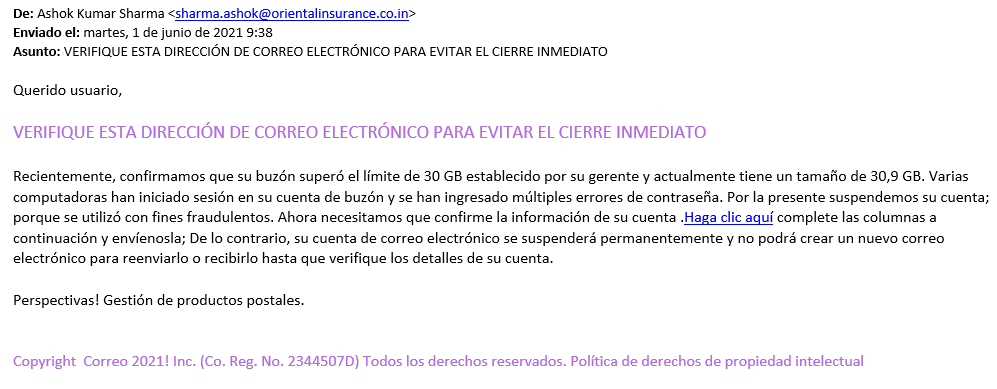

Sí, una mala ortografía es un indicio de correo de suplantación de identidad. Sospecha siempre, incluso aunque no seas profesor de lengua. Detectar expresiones y vocabulario poco usuales, o palabras con faltas de ortografía puede ayudar a impedir que tu organización sea la siguiente víctima de los cibercriminales. Ten en cuenta que una mala ortografía y otros errores gramaticales son más habituales con correos de suplantación de identidad que se han traducido de otros idiomas. Actualmente, este tipo de ataque se ha vuelto mucho menos frecuente pero la forma básica del ataque no ha cambiado mucho, solo la calidad de la ingeniería social y una presentación bastante más profesional. Otro elemento lingüístico que puede ser indicio de un intento de ataque es el tono genérico de los saludos y otras fórmulas sociales. Por lo tanto, si un correo electrónico empieza «Apreciado destinatario» o «Apreciado usuario», ten cuidado.

4) ¿Urgencia sospechosa?

El estafador quiere que te entre el pánico. No dejes que las amenazas te afecten. ¿En el texto del correo electrónico se te pide ayuda desesperadamente? ¿Busca un rescate urgente, amenaza con hacer chantaje o apela a tus emociones? Ve con cuidado: estas suelen ser las tácticas de un ciberdelincuente. No respondas a ningún correo electrónico que utilice frases como: «Si no responde en un plazo de 48 horas, su cuenta se cancelará» o «Si no responde, su cuenta se desactivará automáticamente».

5) ¿Demasiado intimidante? O ¿demasiado bueno para ser verdad?

Recuerda que la ingeniería social se centra en los puntos débiles de las personas. ¿El mensaje de correo electrónico te promete dinero? ¿Sugiere que has heredado una fortuna? Busca el mismo mensaje en el motor de búsqueda de Google. Probablemente encontrarás que miles de personas también han recibido el mismo mensaje fraudulento. Pero también tienes que saber que los cibercriminales que utilizan métodos de ingeniería social intentan mantenerse al día de las tendencias que imperan, por ejemplo, las plataformas de compras en línea. Las ventas del «Black Friday» pueden ser una gran oportunidad para ellos de enviar mensajes de correo electrónico en masa para tratar de algún supuesto problema con el pedido y solicitar tu información personal.

Los ataques basados en homoglifos han entrado en escena y necesitas tecnologías que te protejan para detectarlos

Los ataques basados en homoglifos utilizan la sustitución de caracteres en las direcciones por otros caracteres de aspecto similar, o que incluso son visualmente indistinguibles, pero que pertenecen a alfabetos diferentes. Estos ataques son muy peligrosos para los usuarios, porque la posibilidad de detectar la trampa es muy limitada. Esto sucedió en un ataque a usuarios de PayPal en el que la dirección contenía las «letras correctas» del alfabeto latino, con dos excepciones. Los atacantes sustituyeron las dos apariciones de la letra P con una letra con aspecto similar a la «P», pero de un alfabeto diferente. Esa letra con aspecto similar a la «P» era una letra del alfabeto ruso, en el que es equivalente a la letra «R» del alfabeto latino. Con este tipo de ataque, necesitas tecnologías de protección.