Erpressungsversuche per Mail mit vorgeblich kompromittierenden Bildern oder Videos sind mittlerweile auch in deutschen Postfächern alltäglich. Zwar besitzen die wenigsten Angreifer tatsächlich belastendes Material. Trotzdem sind sie nicht selten erfolgreich darin, Mitarbeiter zu unbedachten Reaktionen zu verleiten. Wie so oft ist die Aufklärung und regelmäßige Information Ihrer Mitarbeiter der beste Schutz vor solchen und ähnlichen Angriffen.

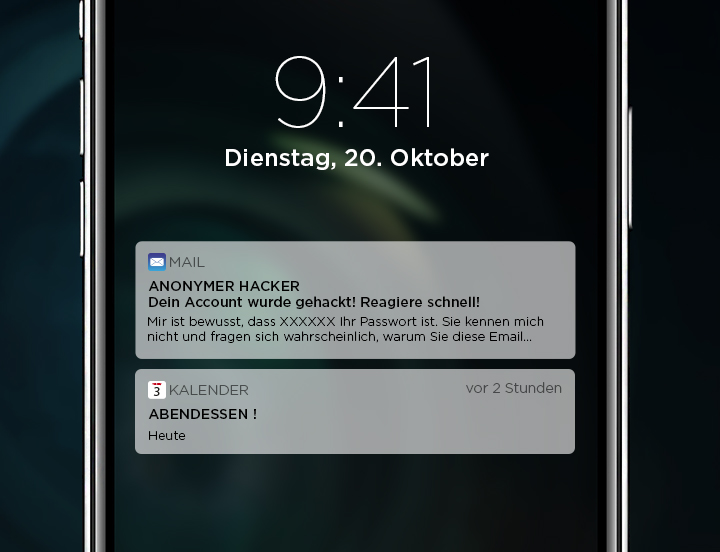

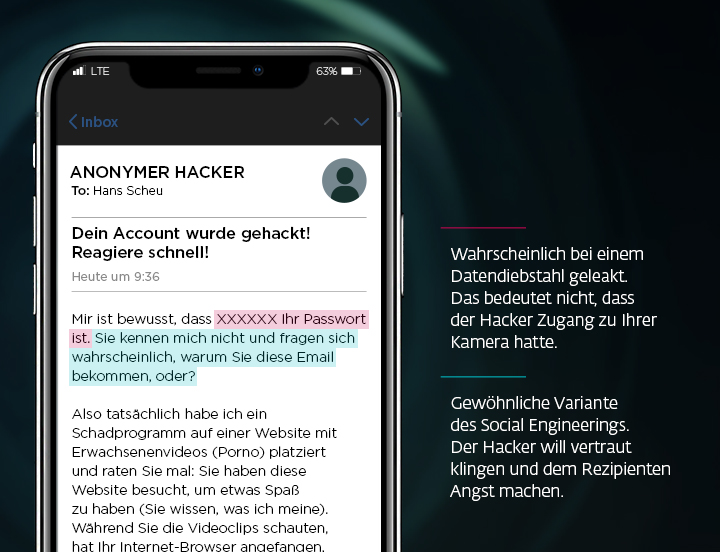

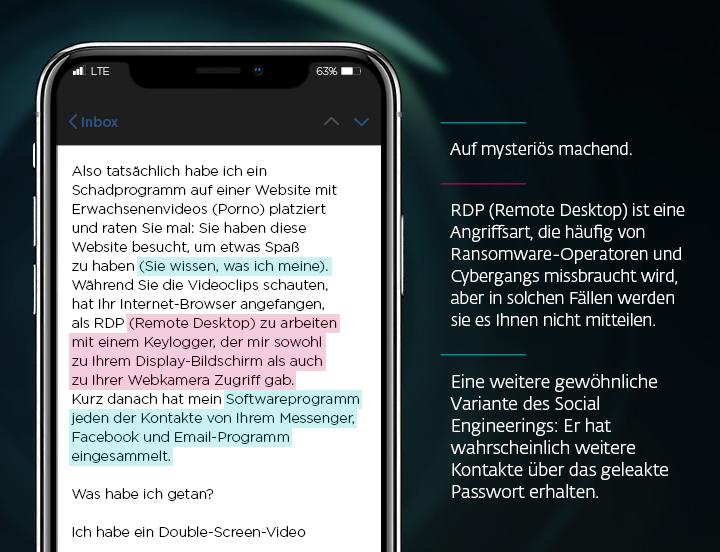

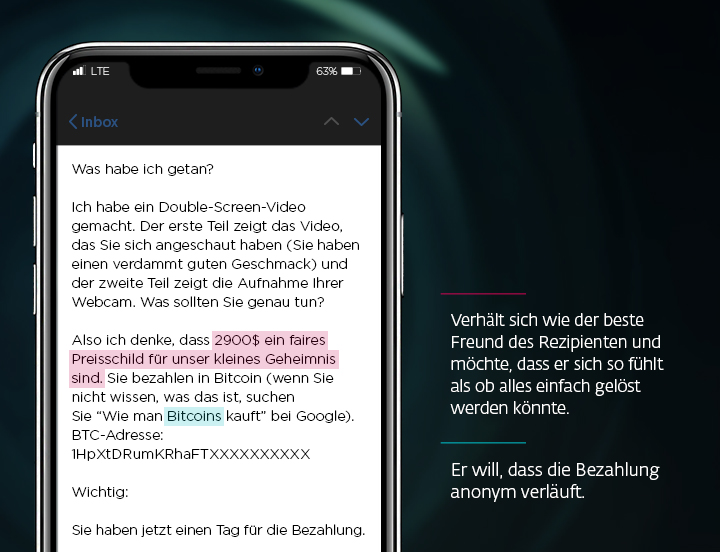

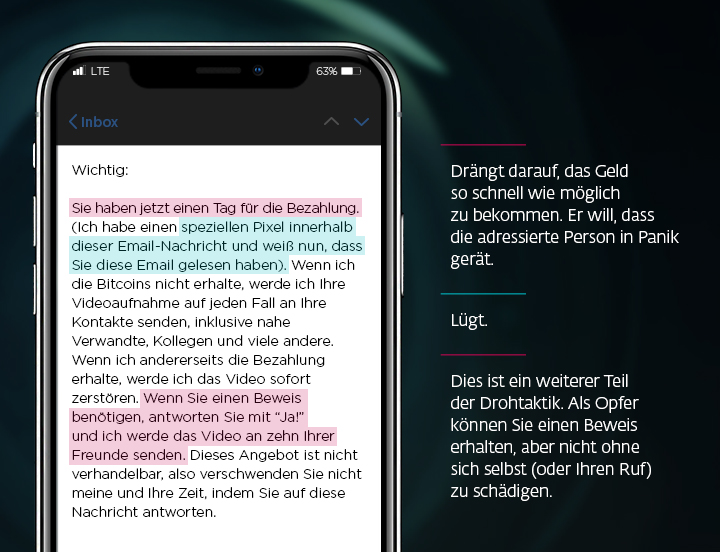

„Hallo, mein Lieber. Du kennst mich nicht, aber ich kenne dich sehr gut. Besser, als du vielleicht denkst. Das hier ist dein Passwort, oder?“ E-Mails wie diese landen fast täglich in den Postfächern von Angestellten. Der Verfasser behauptet meist, den Empfänger über dessen Webcam beim Konsum von Pornographie oder anderen kompromittierenden Inhalten beobachtet zu haben. Er fordert Geld – andernfalls würde er die Familie oder Kollegen des Empfängers über dessen „Fehlverhalten“ informieren. So plump sie ist, so erfolgreich ist diese Masche. Aus Angst vor negativen Konsequenzen gehen nicht wenige Empfänger auf die Forderungen ein und zahlen die entsprechende Summe. Doch wie schützen Sie Ihre Mitarbeiter nun am besten davor, auf solche E-Mails hereinzufallen?

1. Erläutern Sie Ihren Mitarbeitern, wie Social Engineering funktioniert.

Sextortion funktioniert deshalb so gut, weil es die niedrigsten Instinkte von Menschen anspricht. Die E-Mails sehen glaubwürdig aus, benutzen nicht selten echte Daten (z.B. gestohlene Passwörter des Empfängers) und sind darauf ausgelegt, beim Adressaten Panik hervorzurufen. Dem begegnen Unternehmen am besten damit, dass sie ihre Mitarbeiter regelmäßig über grundlegende Social Engineering-Methoden aufklären und verdeutlichen, dass selbst glaubwürdig und persönlich an den Empfänger gerichtete E-Mails vermutlich zu tausenden an weitere Adressaten verschickt wurden.

2. Erläutern Sie, wie häufig Sextortion-Angriffe gerade sind.

Machen Sie klar, dass Erpressungsversuche per Mail, gerade in Bezug auf vermeintlich kompromittierende Inhalte, aktuell zu den häufigsten Betrugsversuchen im Netz gehören. Die COVID-19-Pandemie hat diesem Trend noch zusätzlich Vorschub geleistet. Zum einen arbeiten immer mehr Menschen mobil von zuhause oder anderswo. Da Heimrechner und -netzwerke oft weniger gut abgesichert sind als Unternehmensnetzwerke, erreichen nicht nur mehr betrügerische Mails die Postfächer von Angestellten – auch ihre „Erfolgs“-Wahrscheinlichkeit ist höher. Es ist davon auszugehen, dass in Zukunft entsprechend mehr Sextortion-Mails in Umlauf geraten werden. Doch auch inhaltlich nutzen die Angreifer COVID-19: So wurden E-Mails beobachtet, die ihren Empfängern damit drohen, bei Nichterfüllung der Forderungen den Empfänger und seine Familie mit dem Virus zu infizieren. Besprechen Sie diese Beispiele mit Ihrem Team, sodass alle Mitarbeiter in der Lage sind, typische Betrugsmails zu erkennen.

3. Verdeutlichen Sie die Ziele der Angreifer.

Ihre Mitarbeiter sollten auch wissen, was das Hauptziel der Angreifer ist: Geld. Das Opfer soll zur Zahlung bestimmter Summen gebracht werden, möglichst in Bitcoin oder anderen anonymen Cyberwährungen. Dabei sind die Kriminellen keineswegs unerfolgreich: Dem FBI zufolge wurden 2018 83 Millionen Dollar, viele davon im Zusammenhang mit Sextortion-Kampagnen, an Erpresser gezahlt.

4. Erklären Sie, wie Passwörter gestohlen werden können.

Nicht selten enthalten erpresserische E-Mails echte Daten ihrer Empfänger, vor allem tatsächlich verwendete Passwörter. Erläutern Sie Ihren Mitarbeitern, dass das aber auch meist die einzige Information ist, die die Angreifer besitzen. Machen Sie klar, wie der Markt für gestohlene Passwörter funktioniert, insbesondere, zu welch geringen Preisen Kriminelle Passwörter und Zugangsdaten aus Datenlecks im Darknet kaufen können. Dabei können sie mit dem Daten selbst wenig anfangen – sie dienen vor allem dazu, betrügerische E-Mails und die angedrohten Konsequenzen echt wirken zu lassen.

Verdeutlichen Sie in diesem Zusammenhang auch noch einmal, wie wichtig starke Passwörter oder Passphrasen sind. Versichern Sie sich, dass Ihre Mitarbeiter wissen, wie sie diese erstellen. Mit der Zunahme von Datenlecks und dem mittlerweile florierenden Handel mit Zugangsdaten ist es umso wichtiger, Passwörter regelmäßig zu wechseln und bestenfalls eine Zwei-Faktor-Authentifizierung/Multi-Faktor-Authentifizierung einzusetzen.

5. Zeigen Sie, wie auf Sextortion-Versuche zu reagieren ist.

Stimmt das in der E-Mail erwähnte Passwort mit einem vom Empfänger verwendeten überein, sollte dieser nicht in Panik verfallen – aber natürlich auch nicht das Passwort einfach nur ändern und nichts weiter unternehmen. Unterstreichen Sie, dass unter keinen Umständen Geld gezahlt werden darf. Zudem sollten aber auch keine Links oder andere Inhalte in der Mail angeklickt oder Anhänge geöffnet werden. Verdeutlichen Sie Ihren Mitarbeitern, dass sie – sollten sie doch einmal auf eine betrügerische E-Mail hereingefallen sein – unbedingt die interne IT- oder Sicherheitsabteilung informieren müssen. Scham ist hier fehl am Platz. Es sollte zudem in Erwägung gezogen werden, ob die Polizei hinzuziehen ist.

6. Sprechen Sie über die wahren Gefahren.

So furchteinflößend sie für den Einzelnen zunächst sein mögen: Für sich genommen sind Sextortion-Mails – sofern man angemessen mit ihnen umgeht – meist völlig ungefährlich. Nichtsdestotrotz sollte Ihren Mitarbeitern bewusst sein, dass kriminelle Dritte durchaus Zugriff auf ihre Webcams erlangen können. Allerdings würden sie ihnen das dann sehr wahrscheinlich nicht per Mail mitteilen, nur um einige wenige Euro zu verdienen.

Folgende Infografik erläutert, welche Möglichkeiten Angreifer haben, Zugriff auf fremde Rechner zu erhalten und welche Ziele sie damit verfolgen. Teilen Sie diese mit Ihren Mitarbeitern, um Ihnen schnell die wichtigsten Informationen an die Hand zu geben.

7. Vermitteln Sie Ihren Mitarbeitern, wie sie sich online sicher verhalten.

Für manche scheint die Lösung ganz einfach: Die Webcam wird abgeklebt, die Gefahr ist gebannt. Warum auch nicht – überklebt doch selbst Mark Zuckerberg seine Webcam (und sein Mikrofon), um sich vor ungewollter Beobachtung zu schützen. Es sollte aber jedem klar sein, dass dies nur die oberflächlichste und eine keineswegs nachhaltige Lösung sein kann. Zwar verhindern ihre Mitarbeiter so, gesehen oder gehört zu werden. Nichtsdestotrotz kann der Rechner komplett unter fremder Kontrolle stehen.

Verlassen Sie sich für den Schutz Ihrer Unternehmensrechner und -geräte auf professionellere Mittel. Nutzen Sie einen verlässlichen Virenschutz mit umfassenden Mechanismen zum Schutz vor Malware, darunter Spyware und Viren, um das Unternehmensnetzwerk vor Angriffen von außen zu schützen. Auch eine Firewall ist ein wirksames Mittel um zu verhindern, dass Angreifer in Ihr Netzwerk vordringen. Machen Sie Ihre Mitarbeiter damit vertraut, wie man starke Passwörter erstellt und nutzen Sie möglichst eine Multi-Faktor-Authentifizierung.

8. Verdeutlichen Sie die zusätzlichen Sicherheitsanforderungen im Home Office.

Auch in Zukunft wird sich der Trend des immer flexibleren und mobileren Arbeitens fortsetzen. Allerdings darf auch hier die Sicherheit nicht außer Acht gelassen werden. Angestellte müssen für die sichere Arbeit im Home Office gesondert geschult werden. Wissen Ihre Mitarbeiter beispielsweise, dass sie sich nur dann in öffentliche W-LANs einwählen sollten, wenn diese passwortgeschützt sind? Arbeiten Mitarbeiter von außerhalb, sollten sie zudem möglichst nur per VPN auf das Unternehmensnetzwerk zugreifen, um Angreifern kein leichtes Spiel zu bieten.

Allen hier aufgeführten Hinweisen liegt jedoch vor allem eine wichtige Lektion zugrunde: Schulen Sie Ihre Mitarbeiter vor allem darin, sich nicht für dumm verkaufen zu lassen. Nicht von Sextortion-Versuchen und nicht von allen anderen potentiellen Cyber-Gefahren. Die beste Strategie gegen Betrugsversuche in der realen wie der digitalen Welt ist und bleibt eben doch der gesunde Menschenverstand.