Quando tentamos proteger nossos dados contra cibercriminosos, há um escudo que todos devemos usar: senhas. Elas protegem dados privados, informações bancárias, arquivos confidenciais e muito mais. As senhas são uma chave que os criminosos desejam obter – e os ataques de força bruta são uma forma de atingir esse objetivo. Conheça os diversos tipos dessa ameaça e descubra como diminuir as chances de se tornar vítima dela.

Usar uma senha diferente para cada uma de suas contas, optar por senhas fáceis de lembrar, mas difíceis de adivinhar e manter o controle de todas as credenciais que você usa... pode ser uma tarefa difícil manter uma higiene adequada das senhas na era digital em que vivemos.

Para os cibercriminosos, as credenciais de login são um bem lucrativo – e as empresas estão bem cientes disso. Para proteger a sua privacidade, é necessário se esforçar continuamente para tornar as restrições de segurança mais complexas, por exemplo, exigindo senhas cada vez mais elaboradas dos seus funcionários.

Ainda assim, alguns funcionários continuam a subestimar os cibercriminosos e pensam que, a não ser que utilizem senhas simples, curtas e inseguras (como “senha123”), estarão protegidos contra ameaças, incluindo ataques de força bruta.

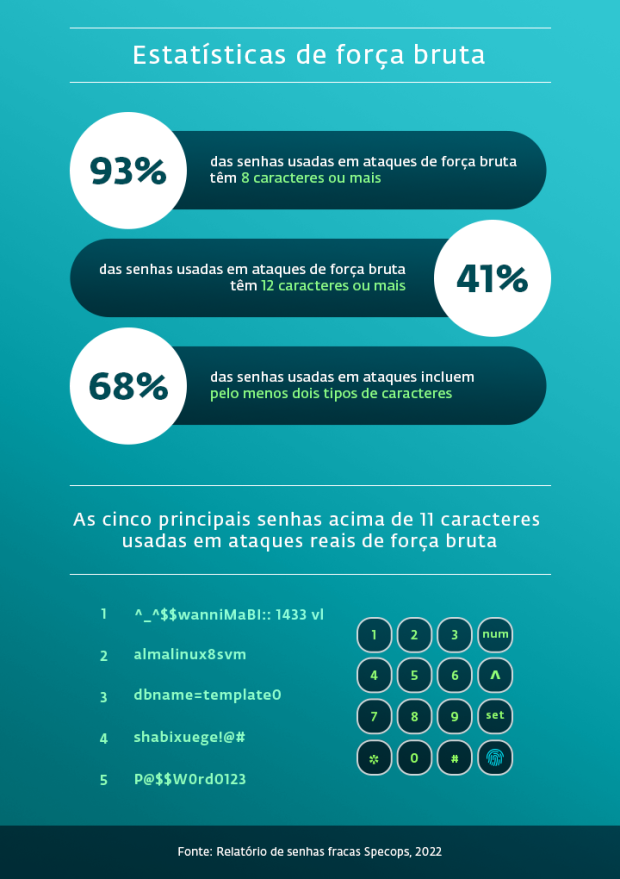

Não poderiam estar mais longe da verdade. Em ataques de força bruta, os cibercriminosos tentam adivinhar ou obter credenciais de usuários e acessar as contas das vítimas – e, como mostram as estatísticas, senhas surpreendentemente complexas são frequentemente encontradas nesses incidentes.

Como os números sugerem, os hackers estão cientes dos desenvolvimentos na segurança de senhas e adaptam prontamente suas táticas para atingir sucesso nos ataques. A ameaça de ataques de força bruta pode assumir diversas formas – vamos conhecê-las melhor.

1) Ataque simples de força bruta

Em um ataque simples de força bruta, os hackers tentam adivinhar a senha sem usar nenhum software ou banco de dados especializado. Podem, por exemplo, testar as combinações de senhas mais comuns ou utilizar as informações acessíveis on-line, como em redes sociais da vítima.

2. Pulverização de senha

Em ataques de pulverização de senhas, os hackers usam uma lista das senhas e frases secretas mais frequentes e, ao empregar um software especial de pulverização ou um kit de ferramentas, testam (“pulverizam”) uma senha em muitas contas diferentes. Como resultado, as políticas de bloqueio podem não detectar o ataque e, além disso, um ataque pode levar os hackers a obterem acesso a dezenas ou mesmo centenas de contas diferentes.

3. Ataque de dicionário

Durante um ataque de dicionário, os hackers experimentam diferentes combinações e variações de palavras comumente usadas. Os ataques não costumam ser executados manualmente – os hackers usam um programa que funciona com extensas listas e dicionários de senhas comuns (como o nome do ataque insinua) e inserem as múltiplas combinações de senhas possíveis no sistema selecionado.

4. Preenchimento de credenciais

Se um invasor possuir uma lista de credenciais vazadas ou comprometidas, ele poderá usar um software especial para inserir (“preencher”) as combinações de nome de usuário e senha em muitos sites diferentes. Caso o usuário afetado tenha reciclado seus dados de login para vários sites diferentes – o que, infelizmente, ainda é um erro comum – os criminosos podem obter acesso a diversas contas com apenas uma combinação de credenciais.

5. Ataque reverso de força bruta

Às vezes, os cibercriminosos já possuem a senha em mãos – tudo o que precisam fazer é encontrar o usuário certo. Ao usarem listas de senhas vazadas em violações de dados anteriores, conseguem pesquisar diferentes plataformas e bancos de dados, testando as credenciais comprometidas em diversas contas.

6. Ataque híbrido de força bruta

Os ataques híbridos de força bruta combinam as técnicas de ataque descritas acima. Normalmente, os hackers optam por um ataque de dicionário em combinação com um simples ataque de força bruta. Na tentativa de invadir contas diferentes – geralmente já sabendo os nomes de usuário – empregam palavras e frases comuns combinadas com um conjunto de letras ou números, que podem ser aleatórios ou baseados em pesquisas anteriores sobre as vítimas.

Como se proteger de ataques de força bruta

Para os próprios funcionários, a principal medida que devem adotar é manter uma higiene adequada das senhas. Isso pode consistir no uso de uma senha exclusiva para cada uma de suas contas, optando por senhas mais longas contendo uma variedade de caracteres e usando um gerenciador de senhas confiável para armazenar suas credenciais. Usar a autenticação multifator (MFA) também é obrigatório. Com a MFA, caso os hackers adivinhem sua senha, ainda assim não obtêm acesso imediato aos seus dados.

Sua empresa também pode considerar limitar logins inválidos e/ou usar CAPTCHAs para evitar que ferramentas de ataque de força bruta entrem em seus sistemas. Também é aconselhável alterar as senhas de forma regular. Finalmente, configure uma política de senha segura e aumente ainda mais a segurança de seus funcionários e do seu negócio, monitorando ativamente as atividades realizadas nas plataformas. Seguir práticas seguras e permanecer em alerta evita que os cibercriminosos surpreendam você e sua empresa com diferentes tipos de ataques.