Bereits seit Ende der 80er Jahre schützen Firewalls vor Malware und Co. und waren damit einer der ersten Mechanismen zum Schutz von Internetnutzern. In Kombination mit weiteren Technologien sorgen sogenannte Next Generation Firewalls (NGFW) auch heute noch dafür, dass Unternehmensrechner und -daten zuverlässig vor Angriffen von außen geschützt sind. Aber wie genau funktionieren Firewalls eigentlich?

Wie die namensgebende Brandschutzmauer (engl. „Firewall“) ein Feuer daran hindert, sich weiter auszubreiten, soll die Firewall in der digitalen Welt Schäden abwehren – allerdings nicht an Gebäuden, sondern an Netzwerken bzw. einzelnen Rechnern. Sie steht zwischen dem Nutzer und potenziellen Gefahren aus dem Internet oder – wenn das Netzwerk bereits kompromittiert ist – dem eigenen Netzwerk.

Aber wie macht sie das genau? Versuchen Sie oder Ihre Mitarbeiter, eine kompromittierte Webseite zu besuchen, versucht der Browser, eine Anfrage an diese Seite zu senden. Eine entsprechend konfigurierte Firewall verhindert dies und schützt den Rechner vor einem potenziellen Angriff. Im Fall infizierter Endgeräte, über die Malware weiterverbreitet werden soll, funktioniert die Firewall als Security-Gateway. Sie verhindert, dass die Malware in Ihr Betriebssystem oder Netzwerk eindringt.

Die beste Firewall funktioniert jedoch nur dann, wenn sie korrekt konfiguriert und entsprechend verwendet wird. Wenn sie sich mit Informationen zu potenziellen Gefahren meldet, darf der Nutzer diese Benachrichtigung nicht einfach ignorieren. Tut er es doch, kann die Firewall ihre Aufgabe nicht erfüllen und das Unternehmen ist möglichen Sicherheitsrisiken ausgesetzt.

Mit Firewalls Netzwerke sinnvoll strukturieren

Inzwischen werden Firewalls wesentlich vielseitiger eingesetzt als für den reinen Schutz einzelner Netzwerkperimeter. Mit zunehmender Nutzung der Cloud und stärkerer Verbreitung mobiler Arbeitsplätze werden auch die Angriffsvektoren, die abgesichert werden müssen, immer diverser.

Hier kommen Firewalls ins Spiel. Mit ihnen ist es Unternehmen möglich, sowohl ein- als auch ausgehenden Datenverkehr anhand detaillierter Regeln und Einschränkungen zu filtern.

Damit steigt der Anspruch an Firewalls, müssen sie doch inzwischen auch virtuelle Umgebungen zuverlässig absichern. Viele Unternehmen investieren daher in NGFWs, die in der Cloud gehostet werden oder andere „virtuelle Firewalls“. Da sich Cloud-Umgebungen ständig verändern, müssen ihre Administratoren, das Netzwerk bei Bedarf in kleinste Segmente zerlegen können. Hier sind Firewalls von großem Nutzen, da sie als „Begrenzungen“ zwischen den einzelnen Segmenten dienen. So bilden sie die Grundlage von Netzwerken, die entsprechend der Prinzipien von Zero Trust und Least Privilege konzipiert sind.

Weitere Vorteile einer Firewall

NGFWs bieten neben der Verhinderung nicht autorisierter Zugriffe von außen und der Abwehr von Schadcode noch weitere Vorteile für Ihr Unternehmen.

Firewalls sorgen auch dafür, dass sogenannte Zero Days keinen Schaden in Ihrem Netzwerk anrichten – also bisher unbekannte Exploits, die noch ungepatchte Software-Schwachstellen ausnutzen. Daneben bieten sie noch weitere Vorteile, die nicht direkt mit der Absicherung von Netzwerken zu tun haben: Sie können beispielsweise die Datenübertragungsrate Ihrer Netzwerke ermitteln oder begrenzen sowie den Zugriff von Mitarbeitern auf bestimmte Webseiten verhindern.

Einige Firewalls bieten zudem die Möglichkeit, VPNs (Virtual Private Networks) einzurichten. Damit ist die Verbindung Ihrer Mitarbeiter mit dem Netzwerk auch dann verschlüsselt und sicherer vor dem Zugriff durch Dritte, wenn sie von zuhause oder anderswo arbeiten. Für Unternehmen bieten sich aus Performacegründen vor allem Hardware-basierte Firewalls an. Sie halten unerwünschten Datenverkehr vom Netzwerk fern und legen gleichzeitig fest, welche Art von Datenverkehr nach außen gelangen darf.

Zuletzt noch ein wichtiger Punkt: Die stärkste Firewall allein reicht niemals aus, Ihr Unternehmen ausreichend abzusichern. Sie kann immer nur als Teil einer umfassenderen Cybersecurity-Strategie fungieren. Auch müssen die verwendeten Firewalls korrekt eingerichtet, überwacht und verwaltet werden. Regelmäßige Updates sind ein Muss. Wenn Sie all dies beherzigen, verfügen Sie mit ihnen über hochflexible Tools zur Absicherung Ihres gesamten Netzwerks und zur Steigerung der Online-Sicherheit Ihres Unternehmens: sei es bei der Arbeit in der Cloud oder für Mitarbeiter im Home Office.

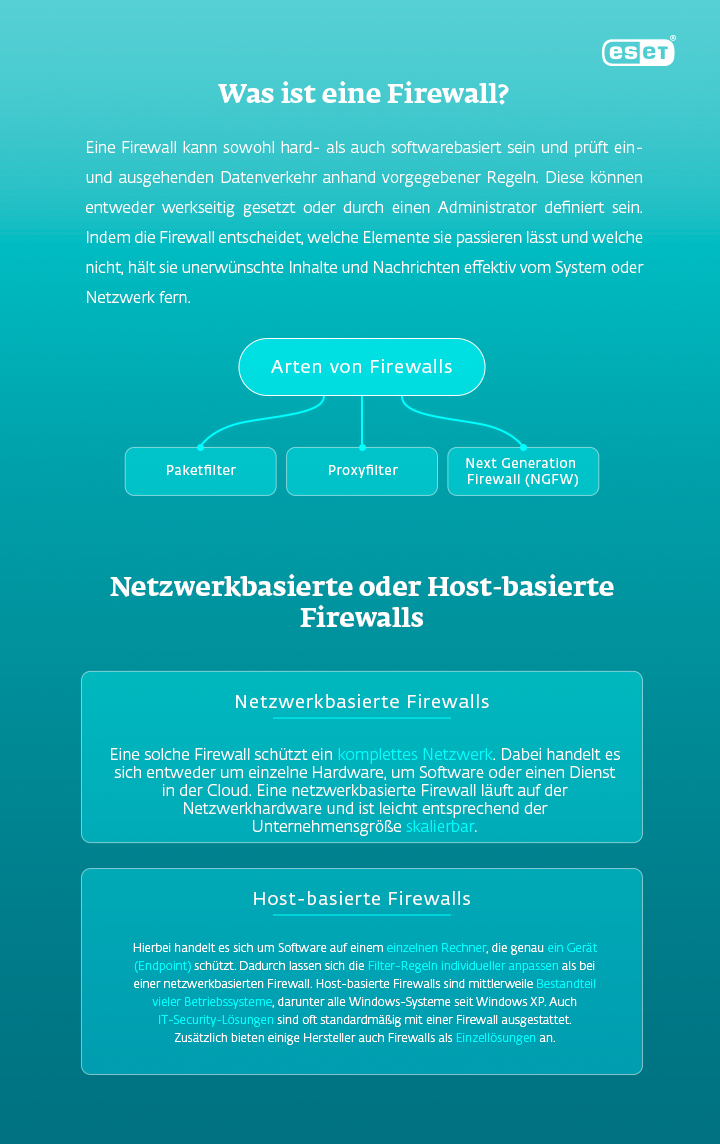

Arten von Firewalls

Paketfilter

Sogenannte Daten-„Pakete“ sind die kleinsten geschlossenen Dateneinheiten, die im Netz ausgetauscht werden. Einfache Paketfilter, die lediglich die ein- und ausgehenden Datenpakete prüfen, sind die grundlegendste aller Firewall-Technologien. Bei der Prüfung werden die IP-Adressen von Absender und Empfänger sowie die verwendeten Protokolle und Ports betrachtet.

Paketfilter-Firewalls lassen sich in zwei Kategorien unterteilen: Stateless (zustandslose, statische) Firewalls und Stateful (dynamische) Firewalls. Stateless Firewalls prüfen jedes einzelne Datenpaket unabhängig von anderen. Dadurch sind sie so gut wie nicht in der Lage, Datenverkehr innerhalb der Anwendungsschicht, dem Application Layer, zu prüfen (HTTP, HTTPS, FTP usw.). Gleichzeitig ist die Prüfung aber sehr schnell und belastet Arbeitsspeicher und Prozessor minimal. Die Schutzwirkung ist allerdings auch entsprechend gering.

Spricht man heute von „klassischen“ Firewalls, meint man zumeist Stateful Firewalls. Bei der Prüfung der Datenpakete beziehen sie auch den Kontext der Verbindungen im Netzwerk mit ein. Dazu gehören Untersuchungsergebnisse zu anderen Paketen derselben Verbindung und zu jenen, die zu einem früheren Zeitpunkt bereits passieren durften.

Proxyfilter

Hierbei wird zwischen Ausgangs- und Zielrechner ein Proxyserver geschaltet, der jeweils eine eigene Verbindung zum Start und zum Ziel aufbaut. Auf dem Weg zur Zieladresse müssen die Datenpakete also diesen Proxyserver passieren – dasselbe auf dem Weg zurück. Der Proxyserver leitet die Datenpakete dann an den Ausgangs- bzw. den Zielrechner weiter. Ein Proxyfilter prüft zudem den Netzwerkverkehr und verhindert, dass Malware ins Netzwerk eindringt oder Dritte Zugriff erlangen.

Next Generation Firewall (NGFW)

Neuere Firewalls, manchmal als „Next Generation Firewalls” (NGFW) bezeichnet, kombinieren die genannten Varianten mit weiteren Abwehrmechanismen. So können sie die gefilterten Inhalte mit Erkennungsdatenbanken abgleichen oder Anwendungen analysieren. Sie bringen teilweise eigene VPN, IPS/IDS, Web-Filter oder Identitätsmanagement-Systeme mit.